Kto naprawdę ma dostęp do Twoich systemów? To pytanie pojawia się zwykle w najmniej odpowiednim momencie - podczas audytu, incydentu bezpieczeństwa albo… po odejściu pracownika.

Być może w małej organizacji odpowiedź można znaleźć w kilka minut. Ale gdy mówimy o setkach czy tysiącach użytkowników i dziesiątkach systemów - sprawa przestaje być oczywista.

Certyfikacja uprawnień

Zdarza się, że pracownicy mają więcej uprawnień, niż powinni (tzw. shadow access). Bywa też odwrotnie - według rejestru powinni je mieć, ale w praktyce system nie pozwala im działać.

A najpoważniejszy problem to… konta, które pozostają aktywne, choć ich właściciel już dawno odszedł z organizacji. Im bardziej poufne i kluczowe są dane, do których takie konto daje dostęp – tym większe ryzyko incydentu bezpieczeństwa. W praktyce może to oznaczać nie tylko wyciek informacji, ale też realne konsekwencje prawne i finansowe dla organizacji.

I tu właśnie wchodzi w grę proces, który nazywamy certyfikacją uprawnień, a w praktyce oznacza po prostu przegląd i weryfikację dostępów.

Dlaczego to takie ważne?

- Bezpieczeństwo: certyfikacja eliminuje nieautoryzowane dostępy i minimalizuje ryzyko wycieku danych.

- Zgodność z regulacjami: czyli spełnienie wymagań pełnej kontroli nad dostępami.

- Transparentność: menedżer IT może w każdej chwili pokazać raport – kto, kiedy i na jak długo otrzymał dane uprawnienie.

- Oszczędność czasu: zamiast ręcznych audytów, certyfikacja może stać się procesem ciągłym i zautomatyzowanym.

Tradycyjna certyfikacja vs. nowoczesne podejście

W tradycyjnym ujęciu certyfikacja to żmudny, manualny proces - zestawienia w Excelu, porównywanie list, angażowanie kilku administratorów.

Efekt? Czasochłonne działania i spore ryzyko błędów.

Nowoczesne podejście, do którego chcemy zachęcić to automatyzacja i centralizacja danych o dostępach w jednym systemie. Dzięki temu:

- masz natychmiastowy wgląd w faktyczne uprawnienia,

- system sam raportuje niespójności,

- audyt staje się formalnością, a nie projektem stresującym dział IT.

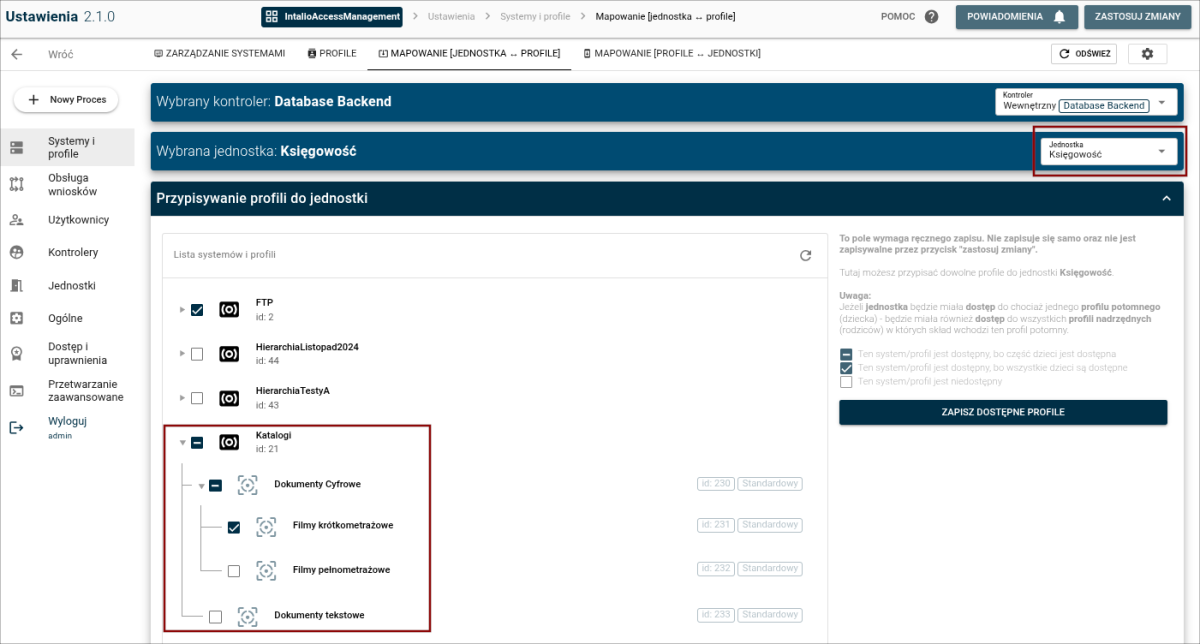

Certyfikacja w systemie ZANTIGA - krok dalej

W naszym rozwiązaniu ZANTIGA ważną rolę odgrywa tzw. Technik AI - mechanizm, który potrafi nie tylko nadawać, modyfikować i odbierać uprawnienia w systemach docelowych, ale też je weryfikować. Technik AI sprawdza czy rzeczywiste uprawnienia posiadane przez pracowników organizacji mają swoje odzwierciedlenie w rejestrze systemu.

Działa on w dwóch trybach:

- Automatycznym: system sam wykrywa niespójności i informuje o tym osoby odpowiedzialne.

- Manualnym: pracownik IT ręcznie analizuje nadane uprawnienia w systemach docelowych, otrzymując do tego cały pakiet wspomagających i niezbędnych narzędzi.

Efekt?

- większe bezpieczeństwo organizacji

- mniej pracy manualnej,

- mniej stresu przy audycie,

Podsumowanie

Certyfikacja uprawnień to nie „biurokratyczny wymysł”, ale praktyka, która decyduje o bezpieczeństwie całej organizacji. W połączeniu z automatyzacją i wsparciem takich narzędzi jak ZANTIGA, może być procesem szybkim, przewidywalnym i niemal bezobsługowym.

A to oznacza jedno: audyty przestają być źródłem stresu, a menedżer IT zyskuje to, czego zwykle najbardziej mu brakuje - czas, spokój i bezpieczeństwo.

Zainteresował Cię temat?

- Zajrzyj tutaj, aby dowiedzieć się więcej o systemie ZANTIGA

- Sprawdź, czy te wyzwania dotyczą Twojej organizacji - SPRAWDŹ

Sprawdź jak wygląda proces wdrożenia systemu Zantiga (zwanego dawniej Intalio Access Management)

Masz pytania? Chętnie na nie odpowiemy!

Napisz: biuro@intalio.pl